Быстрая навигация

802.11ac 802.11ac Wave 2 802.11n Android DVB-T2 Google hAP hAP lite Intel IPSec Keenetic LTE Mikrotik MU-MIMO Netis Newsletter Realtek RouterBOARD RouterOS Rozetka rozetka.com.ua Strong Trimax Ubiquiti UBNT UniFi wAP 60G Wi-Fi Winbox wireless Zyxel безопасность маршрутизатор обзор обновление промо промо-код прошивка роутер скидкиСерьезная уязвимость SMB в устройствах Mikrotik под управлением RouterOS ниже версии 6.41.3

19 марта на ресурсе xaker.ru была опубликована короткая статья-перевод по поводу обнаруженной уязвимости в устройствах Mikrotik. В качестве первоисточника выступает ресурс Core Security.

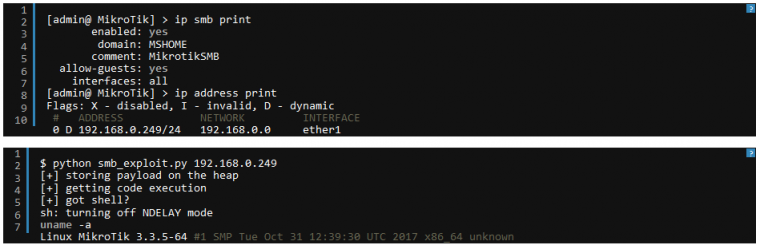

Глубоко в уязвимость углубляться не будем, если коротко, в устройствах Mikrotik под управлением RouterOS ниже версии 6.41.3 найдена серьезная, можно даже сказать критическая RCE-уязвимость, позволяющая добиться выполнения произвольного кода.

Сама уязвимость получила идентификатор CVE-2018-7445, связана она с багом в SMB и базируется на переполнении буфера.

Читать подробнее

Читать подробнее

Выявлена критическая уязвимость WPA2, позволяющая получить доступ к передаваемым данным по Wi-Fi

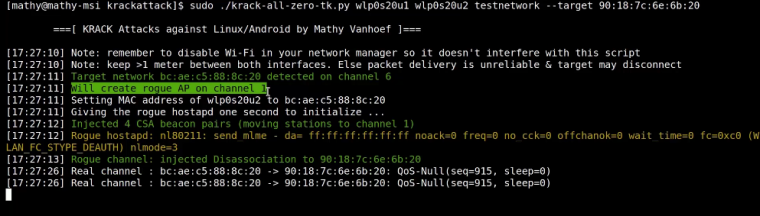

Наверное, для многих из вас не будет секретом тот факт, что старенький WPA, как и шифрование TKIP уже давно скомпрометированы. Именно по этой причине на беспроводных маршрутизаторах и точках доступа настоятельно рекомендуется использовать современный WPA2 в связке с шифрованием AES.

Причем именно в такой связке, а не всякие смешанные режимы, на подобие WPA2 + AES/TKIP и уж тем более WPA + WPA2.

16 октября опубликован доклад, раскрывающий серьёзные недостатки в протоколе WPA2, повсеместно использующемся в современных беспроводных сетях.

Читать подробнее

Читать подробнее