Быстрая навигация

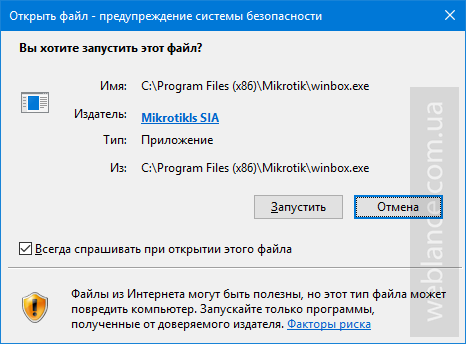

802.11ac 802.11ac Wave 2 802.11n Android DVB-T2 Google hAP HotSpot IPSec Keenetic LTE Mikrotik MU-MIMO Netis Qualcomm Realtek RouterBOARD RouterOS Rozetka rozetka.com.ua Strong Trimax Ubiquiti UBNT UniFi wAP 60G Wi-Fi Winbox wireless Zyxel безопасность маршрутизатор настройка обзор обновление промо промо-код прошивка роутер скидкиНачиная с RouterOS 6.43, Winbox будет использовать безопасное соединение с шифрованием AES 128-bit

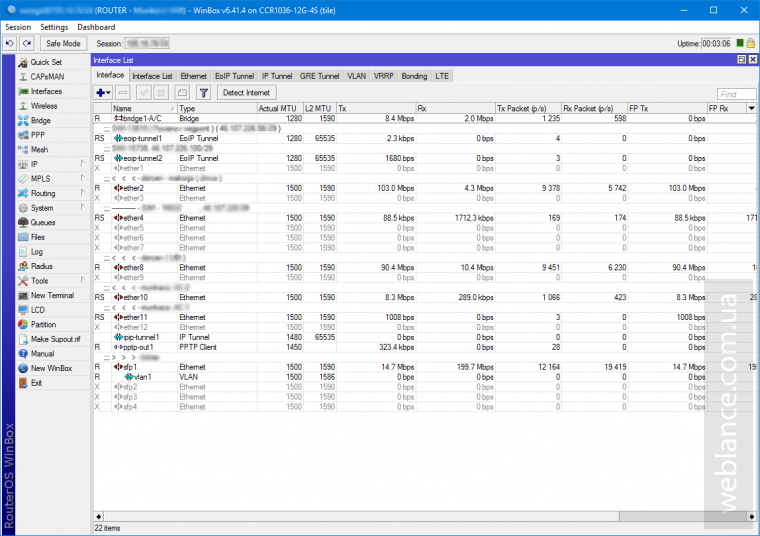

По сути, это удобная десктопная альтернатива использованию веб-конфигуратора WebFig и по факту является графической оболочкой, повторяющей функционал веб-интерфейса. К сожалению, насколько Winbox удобен, настолько он не безопасен в открытых сетях. Все дело в том, что данные между приложением и маршрутизатором не шифруется. Эта особенность может быть использована для атак типа «MITM» (Man in the middle, человек посередине).

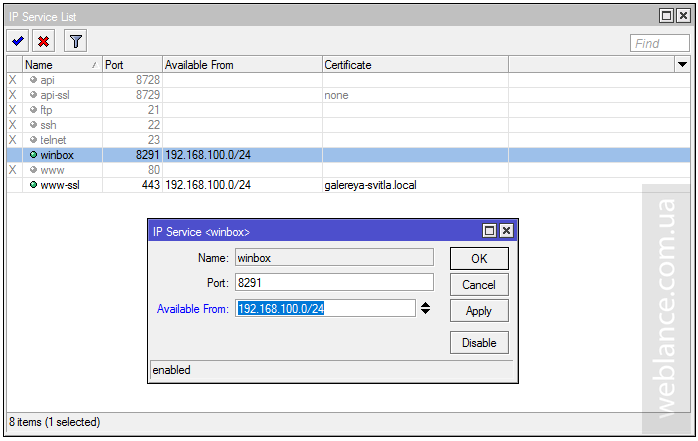

Понятное дело, в домашних сетях вам опасаться практически нечего: доступ к ресурсам локальной сети ограничен и потенциальный злоумышленник не сможет перехватить данные при помощи сниффера. Другое дело большие корпоративные сети, сети провайдеров, а также конфигурации, где порт Winbox открыт наружу и выполняется удаленное управление.

Читать подробнее

Последствия неправильной настройки Mikrotik и критического бага в RouterOS 6.29-6.42: массовый взлом маршрутизаторов Mikrotik, рекомендации по повышению безопасности

Ситуация, с которой я столкнулся, вынуждает еще раз написать о необходимости обновления RouterOS, а также использования «правильных» настроек RouterOS. Также мы поговорим о том, чем чревато невыполнение этих рекомендаций.

Читать подробнее

Критический баг RouterOS версий 6.29-6.42 позволяет получить логин и пароль администратора устройства

Уязвимости подвержены версии RouterOS, начиная с 6.29 и заканчивая 6.42, включительно с релиз-кандидатом 6.43rc3.

Читать подробнее

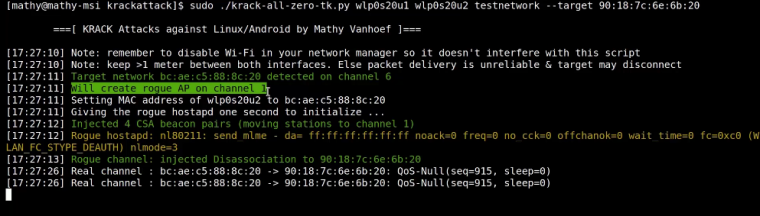

Выявлена критическая уязвимость WPA2, позволяющая получить доступ к передаваемым данным по Wi-Fi

Наверное, для многих из вас не будет секретом тот факт, что старенький WPA, как и шифрование TKIP уже давно скомпрометированы. Именно по этой причине на беспроводных маршрутизаторах и точках доступа настоятельно рекомендуется использовать современный WPA2 в связке с шифрованием AES.

Причем именно в такой связке, а не всякие смешанные режимы, на подобие WPA2 + AES/TKIP и уж тем более WPA + WPA2.

16 октября опубликован доклад, раскрывающий серьёзные недостатки в протоколе WPA2, повсеместно использующемся в современных беспроводных сетях.

Читать подробнее

Читать подробнее

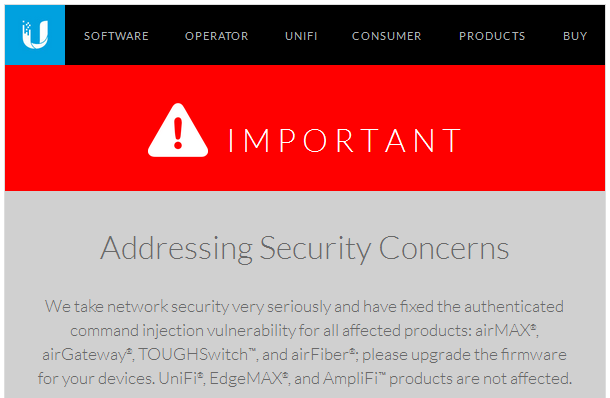

Следом за Mikrotik о проблемах с безопасностью заговорили в Ubiquiti

12 марта я уже писал о проблемах с безопасностью в Mikrotik, тогда программисты компании сильно подсуетились и выпустили сразу 2 патча. Не прошло и недели, как о проблемах с безопасностью заявили уже и в Ubiquiti.

18 марта на официальном форуме Ubiquiti в ветке airMAX появилась тема, в которой представитель компании заявил о выявленных уязвимостях. Чуть позже, 20 марта пользователи, зарегистрированные на UBNT получили на электронную почту уведомления, в которых говорится о проблемах с безопасностью продуктов на airOS.

Читать подробнее

Читать подробнее