{sape_links}

Быстрая навигация

802.11ac 802.11ac Wave 2 802.11n Android DVB-T2 Google hAP HotSpot IPSec Keenetic LTE Mikrotik MU-MIMO Netis Realtek RouterBOARD RouterOS Rozetka rozetka.com.ua Strong Trimax Ubiquiti UBNT UniFi wAP 60G Wi-Fi Winbox wireless Zyxel безопасность маршрутизатор настройка обзор обновление промо промо-код прошивка роутер скидки уязвимостьКритическая уязвимость Mikrotik RouterOS 6.45.6 позволяет осуществить подмену DNS-записей

03 декабрь 2019

14 377

1

Компания Tenable обнаружила целый ряд уязвимостей в реализации DNS-сервера и пакетов обновлений RouterOS:

Читать подробнее

- CVE-2019-3976

- CVE-2019-3977

- CVE-2019-3978

- CVE-2019-3979

Читать подробнее

На MUM Russia 2019 компания Mikrotik официально представила бета-версию RouterOS v7

08 сентябрь 2019

20 503

0

Еще несколько лет назад, в 2016-м году, я писал по поводу RouterOS v7 отдельную публикацию. И вот, на очередном MUM Russia 2019 свершилось то, чего все так долго ждали, компания Mikrotik официально анонсировала RouterOS v7, правда, пока только в статусе beta1 и только для платформы ARM.

Тестовое обновление routeros-7.0beta1-arm.npk свободно распространяется в виде привычного файла обновления NPK. Для того, чтобы установить бета-версию, достаточно закинуть файл в память устройства и выполнить перезагрузку. К бета-версии есть важны замечания. Во-первых, Mikrotik настоятельно НЕ РЕКОМЕНДУЕТ устанавливать обновление на устройства, которые идут в продакшн. Дело в том, что RouterOS v7 находится на стадии тестирования. Во-вторых, обновление пока доступно только для платформы ARM, это устройства RB3011, hAP ac^2 и другие модели с процессорами на микроархитектуре ARM.

Читать подробнее

Тестовое обновление routeros-7.0beta1-arm.npk свободно распространяется в виде привычного файла обновления NPK. Для того, чтобы установить бета-версию, достаточно закинуть файл в память устройства и выполнить перезагрузку. К бета-версии есть важны замечания. Во-первых, Mikrotik настоятельно НЕ РЕКОМЕНДУЕТ устанавливать обновление на устройства, которые идут в продакшн. Дело в том, что RouterOS v7 находится на стадии тестирования. Во-вторых, обновление пока доступно только для платформы ARM, это устройства RB3011, hAP ac^2 и другие модели с процессорами на микроархитектуре ARM.

Читать подробнее

Обновление Mikrotik RouterOS 6.45.1: важные исправления безопасности и повышение стабильности

06 июль 2019

12 853

3

20 июня компания Mikrotik опубликовала в своем блоге короткую заметку, имеющую отношение к уязвимостям CVE-2019-11477, CVE-2019-11478 и CVE-2019-11479. Как сообщается, Netflix выявил ряд серьезных уязвимостей в ядре Linux, позволяющих приводить к отказу в обслуживании (denial-of-service, DoS). Поскольку RouterOS использует ядро Linux, данная сетевая уязвимость также затрагивает устройства Mikrotik. Правильно настроенный фаерволл может защитить от эксплуатации данных уязвимостей.

Более подробную информацию по данным уязвимостям и защите от них, вы можете найти на Github. 27 июня Mikrotik представил обновление RouterOS 6.45.1, в котором были исправлены все вышеперечисленные уязвимости. Читать подробнее

Более подробную информацию по данным уязвимостям и защите от них, вы можете найти на Github. 27 июня Mikrotik представил обновление RouterOS 6.45.1, в котором были исправлены все вышеперечисленные уязвимости. Читать подробнее

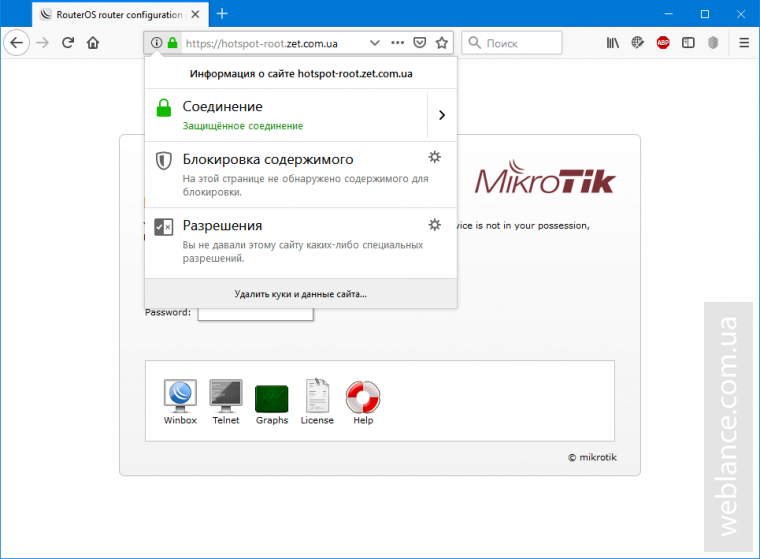

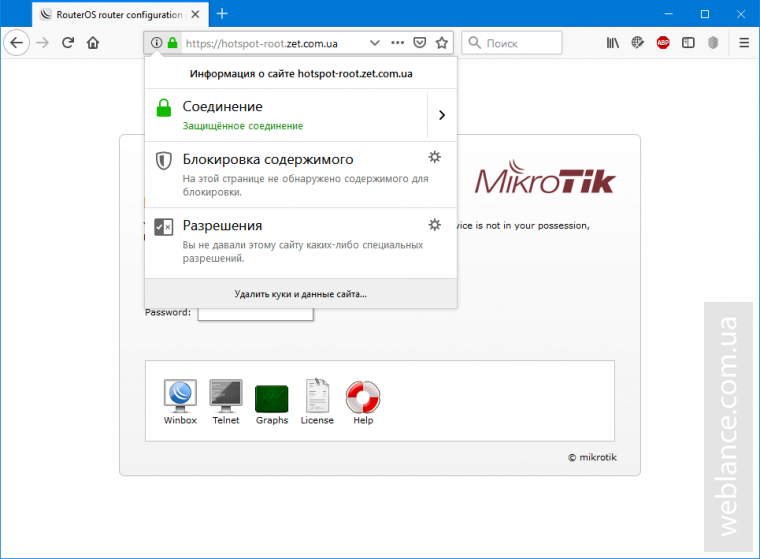

Подключаем SSL-сертификат на Mikrotik RouterOS: защищенная работа с WebFig и корректная работа HotSpot

09 февраль 2019

44 725

2

Если вы хоть раз использовали самоподписные сертификаты на Mikrotik (пункт #5), тогда точно сталкивались с тем, что современные браузеры откажутся принимать такой сертификат, выдавая ошибку.

В сети предприятия, такой сертификат все же лучше, чем его отсутствие. Сегодня мы поговорим о том, как установить полноценный сертификат для WebFig и/или HotSpot. Для того, чтобы браузеры «не ругались» на сертификат, он должен быть валидным, необходимо соблюсти ряд условий.

Читать подробнее

В сети предприятия, такой сертификат все же лучше, чем его отсутствие. Сегодня мы поговорим о том, как установить полноценный сертификат для WebFig и/или HotSpot. Для того, чтобы браузеры «не ругались» на сертификат, он должен быть валидным, необходимо соблюсти ряд условий.

Читать подробнее

Mikrotik Newsletter 87 (февраль 2019): коммутатор для 10 Гбит, секторная wAP 60G, базовая станция LTE и обновления RouterOS

03 февраль 2019

15 795

2

Не успели Mikrotik анонсировать Newsletter 86, как уже представлен 87-й релиз. В то же время, анонсированный ранее PWR-Line AP еще даже не поступил в розницу, на этом фоне 87-й релиз вызывает некоторое негодование.

Как показывают предыдущие анонсы и отдельные темы на официальном форуме, в Mikrotik всерьёз занялись за выпуск решений с поддержкой скоростей 10 Гбит/сек. То ли в компании решили не отставать от Ubiquiti с их решениями XG, то ли рынок действительно подрос уже и готов к внедрению скоростей 10 Гбит.

Читать подробнее

Как показывают предыдущие анонсы и отдельные темы на официальном форуме, в Mikrotik всерьёз занялись за выпуск решений с поддержкой скоростей 10 Гбит/сек. То ли в компании решили не отставать от Ubiquiti с их решениями XG, то ли рынок действительно подрос уже и готов к внедрению скоростей 10 Гбит.

Читать подробнее