{sape_links}

Быстрая навигация

802.11ac 802.11ac Wave 2 802.11n Android DVB-T2 Google hAP HotSpot IPSec Keenetic LTE Mikrotik MU-MIMO Netis Newsletter Realtek RouterBOARD RouterOS Rozetka rozetka.com.ua Strong Trimax Ubiquiti UBNT UniFi wAP 60G Wi-Fi Winbox wireless Zyxel безопасность маршрутизатор настройка обзор обновление промо промо-код прошивка роутер скидкиMikrotik Newsletter 94 (март 2020): 48-портовый PoE-коммутатор, концепция GPEN, неоправданно дорогой Chateau CAT12

24 май 2020

4 900

0

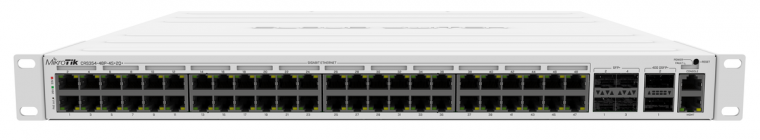

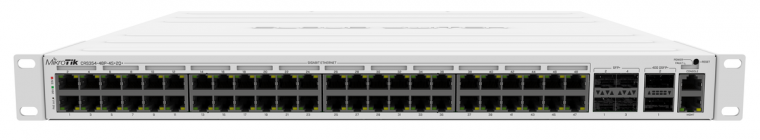

Ищите мощный управляемый коммутатор с большим количеством портов и поддержкой технологии PoE? Не проходите мимо, взгляните на Mikrotik CRS354-48P-4S+2Q+RM.

Новый CRS354-48P-4S+2Q+RM является решением для больших сетей, которое позволит существенно упростить администрирование сети благодаря реализации большого количества интерфейсов в одном устройстве:

Читать подробнее

Новый CRS354-48P-4S+2Q+RM является решением для больших сетей, которое позволит существенно упростить администрирование сети благодаря реализации большого количества интерфейсов в одном устройстве:

- 48 портов RJ45 Gigabit Ethernet;

- 4 порта для модулей 10G SFP+;

- 2 порта для модулей 40G QSFP+;

Читать подробнее

Обзор Keenetic Speedster KN-3010: альтернатива Keenetic Viva с новым беспроводным модулем

16 апрель 2020

25 624

10

В декабре 2019 модельный ряд Keenetic пополнился долгожданной моделью Speedster (KN-3010).

Следом за новинкой, в январе 2020 официально представлены обновленные модели Air (KN-1611), Extra (KN-1711), City (KN-1511) и Lite (KN-1311). Затем, в первых числах апреля были представлены обновленный Keenetic 4G (KN-1211) и Keenetic Start (KN-1111).

Из всего этого перечня, относительно новым устройством является только Keenetic Speedster. Сам KN-3010 попал ко мне еще в январе 2020, задолго до написания данного обзора. Времени на тестирование и знакомство с данным устройством у меня было предостаточно, поэтому спешу поделить результатами тестирования и общим впечатлением от новинки.

Читать подробнее

Следом за новинкой, в январе 2020 официально представлены обновленные модели Air (KN-1611), Extra (KN-1711), City (KN-1511) и Lite (KN-1311). Затем, в первых числах апреля были представлены обновленный Keenetic 4G (KN-1211) и Keenetic Start (KN-1111).

Из всего этого перечня, относительно новым устройством является только Keenetic Speedster. Сам KN-3010 попал ко мне еще в январе 2020, задолго до написания данного обзора. Времени на тестирование и знакомство с данным устройством у меня было предостаточно, поэтому спешу поделить результатами тестирования и общим впечатлением от новинки.

Читать подробнее

Mikrotik Newsletter 93 (февраль 2020): первый 48-портовый коммутатор, новый NetMetal ac2 с поддержкой Dual-Band и 802.11ac

09 февраль 2020

10 651

0

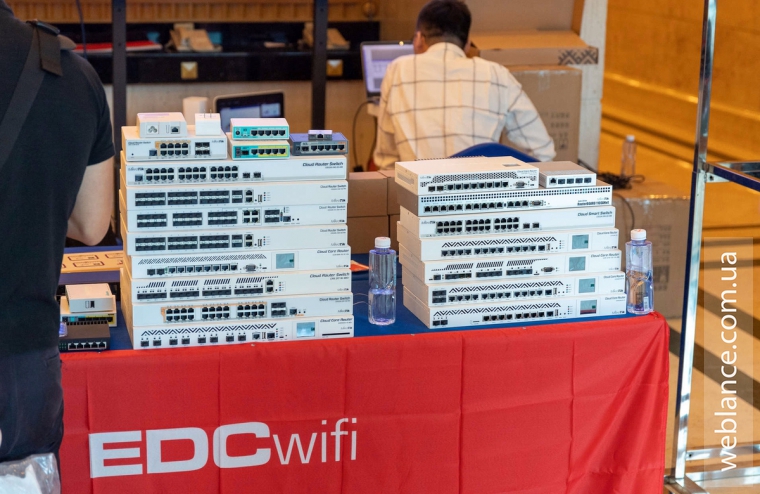

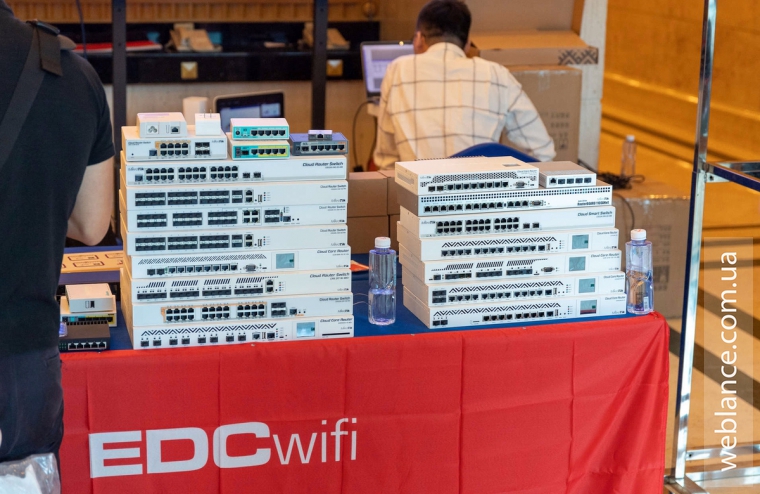

С анонсом Newsletter 93, компания Mikrotik представила свой первый 48-портовы коммутатор – CRS354-48G-4S+2Q+RM. Устройство принадлежит к серии Cloud Router Switch / CRS354, оснащено 48 портами Gigabit Ethernet, 4 слотами 10G SFP+ и двумя дополнительными интерфейсами 40G QSFP+. Со слов Mikrotik, на сегодня это лучшее решение по соотношению цена/производительность.

Так ли это? За свою новинку в компании просят около 499 долларов в рознице. За эти же деньги на рынке доступны разные 48-портовые устройства от конкурентов, к примеру...

Читать подробнее

Так ли это? За свою новинку в компании просят около 499 долларов в рознице. За эти же деньги на рынке доступны разные 48-портовые устройства от конкурентов, к примеру...

Читать подробнее

Mikrotik на 2 провайдера: настройка резервного канала в RouterOS

05 февраль 2020

123 929

33

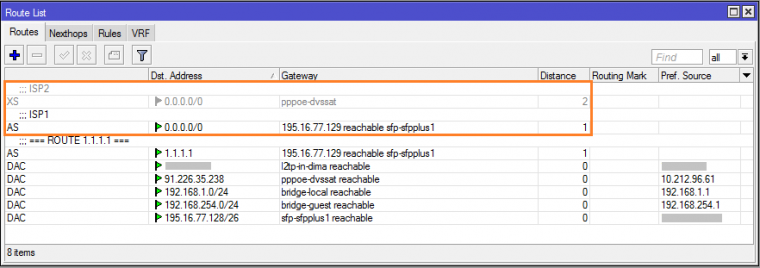

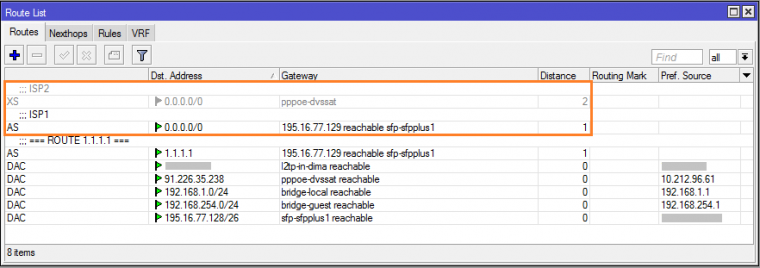

Одна из наиболее популярных задач, решаемых на оборудовании Mikrotik – настройка RouterOS на работу с двумя интернет-провайдерами или, простыми словами, настройка резервного канала. Данный вопрос будет актуальный как для бизнеса, так и для домашних пользователей, которым требуется организовать бесперебойный канал выхода в сеть Интернет.

При помощи описанного метода, вы сможете настроить резервный канал на любом оборудовании Mikrotik RouterBOARD, независимо от типа подключения к сети провайдера.

Читать подробнее

При помощи описанного метода, вы сможете настроить резервный канал на любом оборудовании Mikrotik RouterBOARD, независимо от типа подключения к сети провайдера.

Читать подробнее

Проект RIPE Atlas 2013-2020: от TP-Link TL-MR3020 к NanoPi NEO Plus2

14 январь 2020

9 442

6

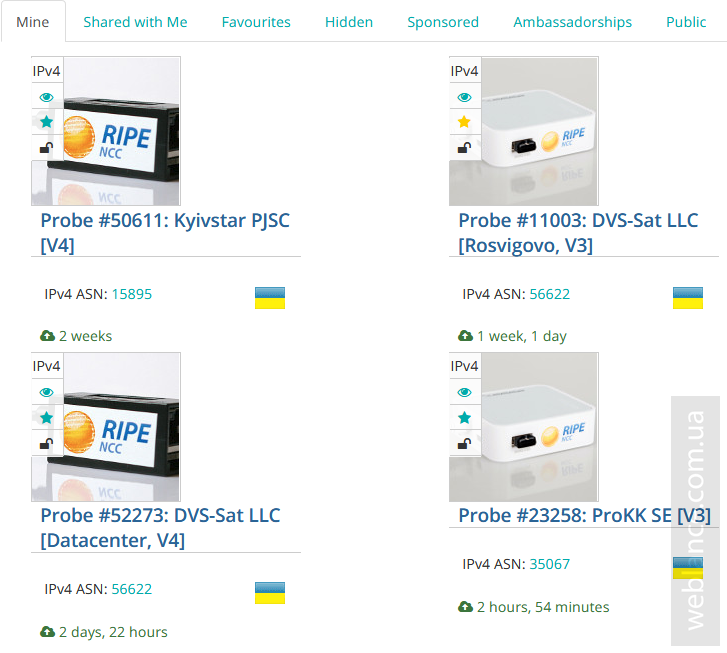

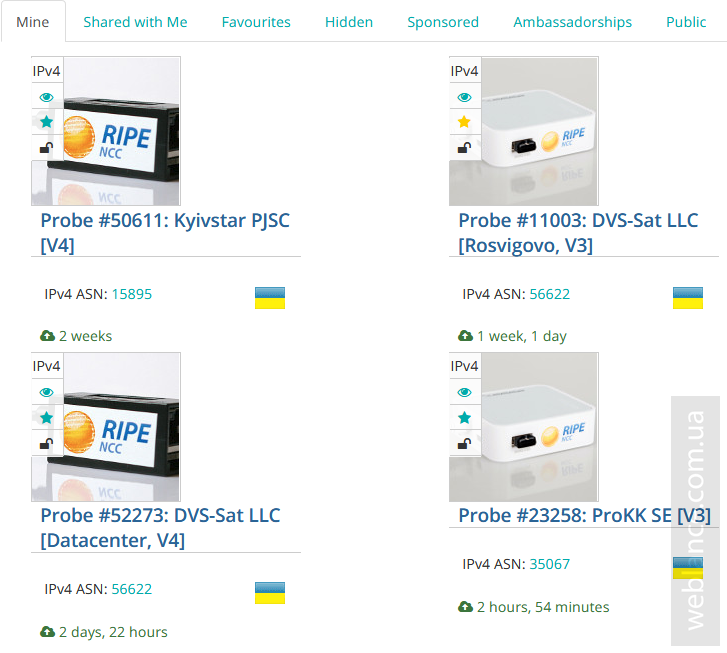

Кто читает мой блог давно, тот возможно помнит, что еще с 2013-го года я принимаю участие в проекте RIPE Atlas. На момент, когда я только присоединился к проекту, на территории Украины насчитывалось всего 130+ зондов. Впрочем, и на сегодня их число не так велико – всего 210+ активных зондов по всей стране.

Из этого числа в моем распоряжении уже 4 зонда, подключенные к трем различным провайдерам. Не так давно, около года назад, на смену Atlas V3 пришли зонды Atlas V4. Что интересно, число аккаунтов Ripe Atlas непрерывно растет в арифметической прогрессии, чего нельзя сказать про число активных зондов. Начиная с 2016-2017 года стремительный рост количества зондов замедлил темы. Судя по всему, у людей сработало желание наживы – многим захотелось бесплатно заполучить устройство. По этой же причине RIPE стал более пристально фильтровать поступающие заявки. Люди заказывают зонды, после чего меняют в них программное обеспечение и используют для своих личных целей.

Читать подробнее

Из этого числа в моем распоряжении уже 4 зонда, подключенные к трем различным провайдерам. Не так давно, около года назад, на смену Atlas V3 пришли зонды Atlas V4. Что интересно, число аккаунтов Ripe Atlas непрерывно растет в арифметической прогрессии, чего нельзя сказать про число активных зондов. Начиная с 2016-2017 года стремительный рост количества зондов замедлил темы. Судя по всему, у людей сработало желание наживы – многим захотелось бесплатно заполучить устройство. По этой же причине RIPE стал более пристально фильтровать поступающие заявки. Люди заказывают зонды, после чего меняют в них программное обеспечение и используют для своих личных целей.

Читать подробнее